中國Weaver Ant(織工蟻)駭客監視電信網路長達四年

一位與中國相關的名為「Weaver Ant(織工蟻)」高階威脅組織在一家電信服務提供商(Telecommunications Service Provider)網路中潛伏約四年,在已感染Zyxel CPE路由器隱藏網路流量在相關基礎設施中。

鑑識調查入侵事件相關研究人員發現「China Chopper」後門多種變種惡意程式,以及先前未加偵測和記錄的「INMemory」的自訂 Webshell,此惡意程式可在主機記憶體中執行有效負載。網路技術和服務公司Sygnia研究人員表示,該威脅攻擊行為者針對一家亞洲大型電信供應商,並且已證實可抵禦多層次防禦系統偵測。

在網路中「編織」網路

Weaver Ant入侵者是主要利用由Zyxel CPE路由器組成的操作中繼盒 (Operational Relay Box networks, ORB) 網路來代理流量和隱藏相關基礎設施。威脅行為者利用China Chopper Web shell的AES 加密機制在網路上建立立足攻擊點,允許遠端控制伺服器並繞過防火牆限制。隨著操作越發成熟,Weaver Ant引用一種更先進、定制的 Web Shell,稱為INMemory,利用DLL(eval.dll)實施隱秘「即時程式執行」。(如圖1)

圖1:The INMemory Web-shell

Sygnia研究人員於2024年3月24日報告中表示,攻擊中使用的資料外洩方法也被做為選項且可能不會引發網路防禦機制警示,包括透過連接埠鏡像進行被動網路流量擷取等。Weaver Ant並無單獨部署 Web Shell,而是採用一種名為「Web Shell tunneling」的技術將其連結在一起,這種技術之前是由以經濟為目的的威脅行為者「Elephant Beetle」首創的。

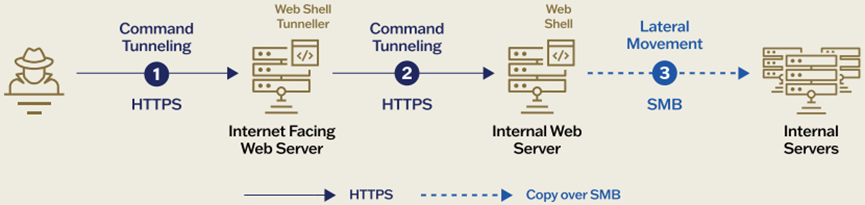

此技術是透過不同的網路區段將流量從一台伺服器路由到另一台伺服器,本質上是在受害者的基礎設施內部創建一個隱藏的命令和控制 (C2) 網路。每個shell都可充當代理程式,將其嵌套和加密的有效負載傳遞給其他shell,以便在更深處的網路內部分階段執行。

Sygnia 在技術報告中:「Web shell tunneling是一種利用多個 web shell作為「代理伺服器」將網站HTTP流量重定向到不同主機的另一web shell以執行有效負載的方法」。 Weaver Ant可「在不同網段內的伺服器上運行」。這些主要是沒有連接網際網路的內部伺服器,透過充當運營閘道器的網路伺服器進行存取。(如圖2)

圖2:Web-shell tunneling

Sygnia研究結果顯示,Weaver Ant使用SMB共享和高權限帳戶進行橫向移動,此類帳戶可能一直使用相同或預設密碼,只需透過 NTLM Hash進行身份驗證即可。駭客在四年裡存取受害者的網路並收集包括配置檔、存取日誌和憑證資料在內的各類資料,以繪製環境圖並瞄準有價值的系統。且還關停系統日誌記錄機制,例如ETW(Windows事件追蹤)修補和AMSI繞過(覆蓋amsi.dll模組中的「AmsiScanBuffer」函數),以保持更小的佔用空間、更長的時間內不被發現。(如圖3)

圖3:Web-shell deployment chain

經證實Weaver Ant是技術嫻熟、且受特定國家支持的惡意攻擊者,能夠長期存取受害者網路並進行網路間諜活動。Sygnia 表示,其歸因是基於在特定地理區域內使用的Zyxel 路由器型號、先前與中國威脅組織相關的後門以及Weaver Ant在GMT +8時區內工作時間運作有關。威脅行為者似乎更專注於網路情報、憑證收集和對電信基礎設施的持續存取攻擊,而不是竊取用戶資料或財務記錄,這與特定國家支持的間諜目標相一致。

為了防禦此種進階威脅,建議應用內部網路流量控制、啟用完整的IIS和PowerShell日誌記錄、應用最小特權原則並不定期更換使用者憑證。此外,已知Web Shell重複使用使防禦者有機會使用靜態偵測工具和已知簽章儘早發現惡意活動。