兩款Chrome擴充功能被發現竊取90萬用戶ChatGPT和DeepSeek聊天記錄

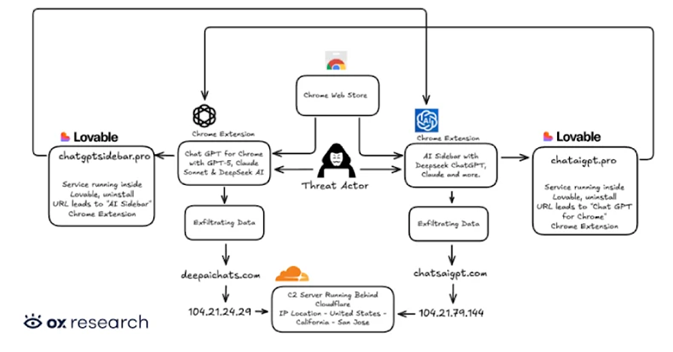

網路安全研究人員在Chrome線上應用程式商店發現兩個新的惡意擴充程式,主要功能在將OpenAI ChatGPT和DeepSeek對話以及瀏覽資料洩露到駭客控制的伺服器。(如下圖所示)

圖: Chrome惡意擴充程式示意圖

以下是這些擴充功能名稱,總用戶數超過90萬:

- Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI(ID:fnmihdojmnkclgjpcoonokmkhjpjechg,60萬用戶)

- AI Sidebar with Deepseek, ChatGPT, Claude and more.(ID:inhcgfpbfdjbjogdfjbclgolkmhnooop,30萬用戶)

2025年12月, GoogleChrome和微軟Edge瀏覽器上擁有數百萬安裝量的瀏覽器擴充程式Urban VPN Proxy被發現監視用戶與人工智慧(AI)聊天機器人聊天記錄後,又有新的發現。這種利用瀏覽器擴充功能隱藏捕捉AI對話的策略被Secure Annex公司命名為Prompt Poaching(快速偷獵)。OX Security研究員Moshe Siman Tov Bustan:這兩款新發現的擴充功能以每30分鐘就會將用戶對話和所有Chrome標籤頁URL洩漏到遠端C2伺服器。該惡意軟體通過請求用戶同意匿名、無法識別身份的分析資料來增加惡意功能,而實際上卻從ChatGPT和DeepSeek會談中竊取完整的對話內容。這些惡意瀏覽器擴充元件被發現冒充AITOPIA旗下名為Chat with all AI models (Gemini, Claude, DeepSeek...) & AI Agents合法擴展程式,該擴展程式擁有約100萬用戶。這些外掛程式仍可從Chrome線上應用程式商店下載,但其中一款Chat GPT for Chrome with GPT-5, Claude Sonnet & DeepSeek AI的擴充元件已被移除推薦徽章。安裝後,這些惡意擴充功能會請求使用者授予其收集匿名瀏覽器行為資料的權限,聲稱是為改善側邊欄體驗。如果用戶同意,嵌入的惡意軟體便會開始收集有關開啟的瀏覽器標籤頁和聊天機器人對話資料的資訊。它會在網頁中找到特定的DOM元素,提取聊天訊息,並將其儲存在本地端,以便隨後將資料洩露到遠端伺服器(“chatsaigpt[.]com”或“deepaichats[.]com”)。

此外,駭客也被發現利用人工智慧 (AI) 驅動Web開發平台 Lovable託管的隱私權政策和其他基礎設施元件(chataigpt[.]pro或chatgptsidebar[.]pro),試圖混淆攻擊行為。安裝此類擴充元件的後果十分嚴重,因為有可能竊取各種敏感資訊,包括與ChatGPT和 DeepSeek等聊天機器人共享的資料,以及網路瀏覽活動,例如搜索查詢和公司內部網址。OX Security:這些資料可能被用於商業間諜活動、身份盜竊、定向網路釣魚攻擊,或在地下論壇上出售。員工安裝這些擴展程式的組織可能在不知情的情況下洩露了知識財產權、客戶資料和商業機密資訊。

合法瀏覽器擴充功能也參與提示劫持(Prompt Hijacking)活動

Secure Annex發現Similarweb和Sensor Tower的Stayfocusd等合法瀏覽器擴充功能(分別擁有100萬和60萬用戶)參與提示劫持(Prompt Hijacking)註活動。Similarweb於2025年5月推出對話監控功能,並在2026年1月1日的更新中添加完整的服務條款彈窗,明確指出用戶輸入到AI工具中的資料將被收集,以「提供使用本服務所期望的流量和互動指標的深入分析」。2025年12月30日的隱私權政策更新也對此進行了詳細說明。這些資訊包括提示、查詢、內容、上傳或附加檔案(圖像、影片、文字、CSV檔案)以及可能輸入或提交給某些人工智慧 (AI) 工具的其他輸入,以及可能從這些 AI工具收到的結果或其他輸出(包括此類輸出中包含的任何附件)(AI 輸入和輸出)。考慮到AI輸入和輸出以及AI元資料性質和一般範圍(這些元資料通常是AI工具的典型特徵),某些敏感資料可能會被無意中收集或處理。但是,處理的目的並非收集個人資料以識別的身分。雖然無法保證所有個人資料都會被刪除,但會盡可能採取措施,刪除或過濾掉可能輸入或提交給這些AI工具的識別碼。進一步分析表明,Similarweb使用DOM抓取或劫持原生瀏覽器API(如fetch()和XMLHttpRequest()),就像Urban VPN Proxy透過載入包含ChatGPT、Anthropic Claude、Google Gemini和Perplexity自訂解析邏輯的遠端設定檔來收集對話資料。

Secure Annex的John Tuckner,這種行為在Chrome和Edge版本的Similarweb擴充功能中都很常見。 Similarweb的Firefox外掛程式上次更新是在2019年。很明顯,竊取用戶最敏感對話的手段在瀏覽器擴充功能是攻擊的途徑。目前尚不清楚這是否違反Google的政策,即擴展程式應該為單一用途而構建,並且不應動態加載程式碼。越來越多的使用者會意識到這些資訊有利可圖。尋求盈利的擴展程式開發者會將營銷公司提供的這類複雜資料庫添加到他們的應用程式中。

建議已安裝這些擴充元件且擔心隱私的用戶將其從瀏覽器中移除,並避免安裝來自未知來源的擴充程序,即使帶有精選(Featured)標籤。

註:Prompt Hijacking(Prompt Hacking):是一種針對大型語言模型(LLMs)的攻擊手法,透過精心設計的輸入或提示操控(prompt manipulation),使模型執行開發者未預期或不想要的動作。這與傳統軟體漏洞攻擊不同,因為它利用的是模型對輸入提示的敏感性和解讀機制。

本文參考自:https://thehackernews.com/2026/01/two-chrome-extensions-caught-stealing.html