APT41相關Silver Dragon利用Cobalt Strike與Google Drive C2攻擊政府機構

網路安全研究人員披露了一個名為Silver Dragon(銀龍)進階持續性威脅(Advanced Persistent Threat, APT)組織的詳細資訊。該組織至少從2024年中期開始,就針對歐洲和東南亞實體的網路進行攻擊。Check Point指出:Silver Dragon通過攻擊面向公眾的網際網路伺服器,並發送包含惡意附件的網路釣魚郵件來獲取初始存取權限,為保持持久性,還劫持合法的Windows服務,使惡意軟體行程能夠融入正常的系統活動中。

Silver Dragon隸屬於APT41組織,APT41是一個活躍的中國駭客組織的代號,該組織以針對醫療保健、電信、高科技、教育、旅遊服務和媒體行業的網路間諜活動而聞名,最早可追溯到2012年,該組織還從事一些可能不受國家控制的經濟活動。Silver Dragon發起攻擊主要針對政府機構,駭客利用Cobalt Strike信標(Beacons)註1在受感染主機上保持持久性。此外,還採用DNS隧道等技術進行命令與控制 (C2) 通訊,以繞過偵測。

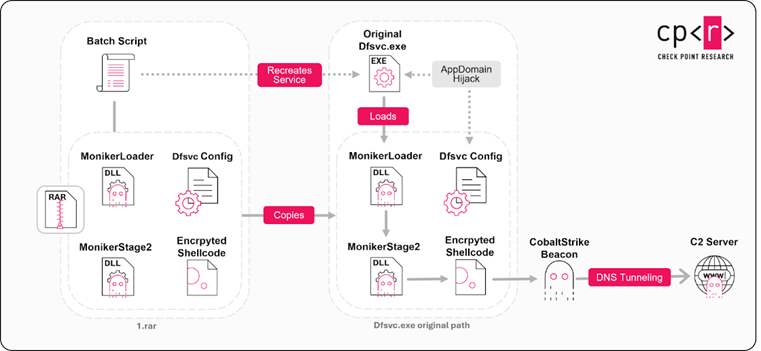

Check Point發現三種不同Cobalt Strike傳播途徑:應用程式網域劫持、服務DLL和電子郵件的網路釣魚。前兩條感染鏈,AppDomain劫持和服務DLL,在操作上存在明顯的重疊,都通過壓縮包傳播,可能用於後滲透場景,在一些案例中,這些感染鏈是在公開暴露的易受攻擊伺服器被攻破後部署的。這兩條感染鏈都使用包含批次腳本RAR壓縮套件。第一條感染鏈利用該腳本投放MonikerLoader,這是一個.NET的載入器,負責解密並在記憶體中直接執行第二階段程式碼。第二階段程式碼則模仿MonikerLoader的行為,充當載入最終Cobalt Strike信標有效載荷的通道。另一方面,服務DLL感染鏈使用批次腳本投放名為BamboLoader的shellcode DLL載入器,該載入器註冊為Windows服務。這是一個高度混淆的C++惡意軟體,用於解密和解壓縮磁碟上儲存的shellcode,並將其註入到合法的 Windows行程中,例如taskhost.exe。注入目標二進位檔案可在 BamboLoader中進行設定。(如圖所示)

圖: Cobalt Strike傳播途徑示意圖

第三條感染鏈主要針對烏茲別克的網路釣魚活動,駭客使用惡意 Windows捷徑(LNK)作為附件。該惡意LNK檔案透過cmd.exe啟動 PowerShell程式碼,從而提取並執行下一階段的有效載荷。包括四個不同的檔案:

- 誘餌文件

- 易受DLL側載攻擊的合法可執行檔(GameHook.exe)

- 惡意DLL(BamboLoader)(graphics-hook-filter64.dll)

- 加密的Cobalt Strike有效載荷(simhei.dat)

作為攻擊活動的一部分,駭客會向受害者展示誘餌文件,同時在後台透過GameHook.exe側載惡意DLL檔,最終啟動Cobalt Strike攻擊。此類攻擊的另一個特點是部署多種後滲透工具,例如:

- SilverScreen,.NET螢幕監控工具,用於定期擷取使用者活動螢幕截圖,包括精確定位遊標位置。

- SSHcmd,.NET命令列SSH實用程序,提供透過SSH進行遠端命令執行和檔案傳輸的功能。

- GearDoor,.NET後門程序,與MonikerLoader類似,並透過Google Drive與其C2基礎設施通訊。

後門程式執行後,會向駭客控制的Google雲端硬碟帳戶進行身份驗證,並上傳包含基本系統資訊檔案,該後門程式使用不同的檔案副檔名來指示要在受感染主機上執行的任務類型。任務執行結果會被捕獲並上傳到雲端硬碟。

- *.png,用於傳送檔案。

- *.pdf,用於接收和執行命令、列出目錄內容、建立新目錄以及刪除指定目錄中的所有檔案。操作結果以*.db檔案的形式傳送到伺服器。

- *.cab,用於接收和執行命令,以收集主機資訊和正在運行的行程列表、枚舉檔案和目錄、通過cmd.exe或計劃任務運行命令、將檔案上傳到Google雲端硬碟以及終止植入程序。執行狀態以.bak檔案的形式上傳。

- *.rar,用於接收和執行有效載荷。如果 RAR 檔案名為“wiatrace.bak”,則後門程式會將其視為自更新套件。結果以 .bak 檔案格式上傳。

- *.7z,用於接收和執行記憶體中的插件。結果以.bak檔案格式上傳。

Silver Dragon與APT41的關聯源於其攻擊手法與先前歸因於後者的後滲透安裝腳本的重疊,以及BamboLoader使用的解密機制曾在與中國相關的APT活動中出現的shellcode加載器中被發現。Check Point:該組織不斷改進其工具和技術,積極測試並在不同的攻擊活動中部署新功能。使用多種漏洞利用程序、定制加載器以及複雜的檔案的C2通訊,該威脅組織資源充足且適應性強。

註1: Beacon (信標):在現代技術語境中(特別是藍牙技術),它指一種安裝在室內、發射低耗能藍牙訊號的硬體裝置,常用於室內定位、位置推播及導航。

本文參考自:https://thehackernews.com/2026/03/apt41-linked-silver-dragon-targets.html