中國UAT-8302組織利用跨區域共享APT攻擊各國政府

一個與中國有關進階持續性威脅 (Advanced Persistent Threat, APT)組織自2024年底開始攻擊南美洲政府機構,並於2025年開始攻擊東南歐的政府機構。CISCO Talos追蹤該組織,並將其代號設為 UAT-8302。該組織在攻擊後部署定制的惡意軟體。這些惡意軟體家族中包括一個NetDraft(NosyDoor)的.NET後門程式,以及 FINALDRAFT(Squidoor)的C#變體。FINALDRAFT曾與Ink Dragon、CL-STA-0049、Earth Alux、Jewelbug和REF7707等威脅群聚相關聯。

ESET追蹤NosyDoor使用情況,將其歸類為LongNosedGoblin 組織。據俄羅斯網路安全公司Solar:名為Erudite Mogwai(Space Pirates和Webworm)駭客組織也曾針對俄羅斯IT機構部署過同樣的惡意軟體,並將其命名為LuckyStrike Agent。

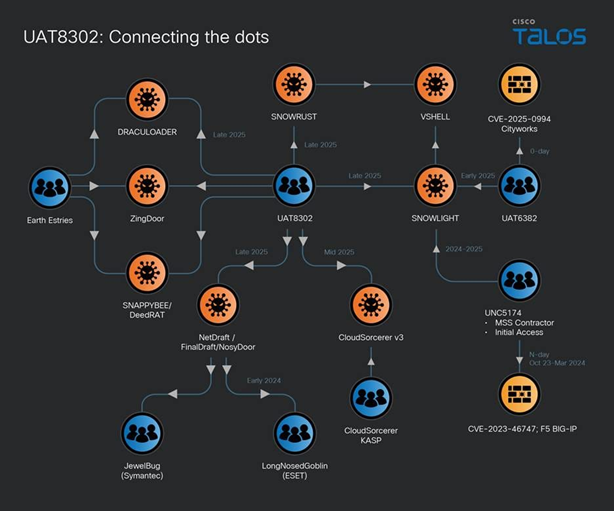

UAT-8302使用的其他一些工具如下:(如下圖所示)

- CloudSorcerer:一種後門程式,自2024年5月以來在針對俄羅斯實體的攻擊。

- SNOWLIGHT:一種VShell載入器,曾被UNC5174、UNC6586 和UAT-6382使用。

- Deed RAT(Snappybee):ShadowPad和Zingdoor的後續版本,這兩款惡意軟體均由Earth Estries在2024年底部署。

- Draculoader:一種通用shellcode載入器,用於傳播Crowdoor 和HemiGate。

圖: UAT-8302攻擊部署鏈

Talos研究人員Jungsoo An、Asheer Malhotra和Brandon White技術報告:UAT-8302部署的惡意軟體將其與多個先前公開披露的駭客集群相關聯,表明之間存在密切的運作關係, UAT-8302部署的各種惡意工具,能夠存取其他複雜APT駭客使用的工具,而所有這些工具都已被多家第三方資安報告評估為與中國相關或使用中文。目前尚不清楚駭客使用何種初始存取方法來入侵目標網路,據推測,可能採用一種久經考驗的策略,即利用Web應用程式中的零時差漏洞和N日漏洞進行攻擊。一旦駭客站穩腳跟,就會進行廣泛的偵察以繪製網路地圖,運行諸如gogo之類的開源工具進行自動化掃描,並在環境中橫向移動。攻擊鏈最終部署NetDraft、CloudSorcerer(版本3.0)和VShell。

UAT-8302也被發現使用一種SNOWRUST的Rust的 SNOWLIGHT變種,從遠端伺服器下載並執行VShell有效負載。除使用客製化惡意軟體外,駭客還利用Stowaway和SoftEther VPN等代理程式和VPN工具設定其他後門存取途徑。凸顯多個與中國結盟的組織間高階協作策略的趨勢。2025年10月,趨勢科技揭示一種名為高級通行證即服務(Premier Pass-as-a-Service)現象,即Earth Estries 獲得的初始存取權限被傳遞給Earth Naga進行後續利用,從而阻礙駭客的消耗戰。據評估,這種合作關係至少從2023年底就已經存在。

趨勢科技:高級通行證即服務能夠直接存取關鍵資產,從而減少偵察、初始利用和橫向移動階段所花費的時間。雖然這種模式的全部範圍尚不清楚,但觀察到的事件數量有限,再加上此類服務帶來的巨大風險,表明存取權限可能僅限於一小群駭客及組織。

本文參考自:https://thehackernews.com/2026/05/china-linked-uat-8302-targets.html